Một ngày nào đó, bạn không thể truy cập website của mình hoặc thấy lượng truy cập đột ngột tăng đột biến. Đây có thể là dấu hiệu của cuộc tấn công DDoS. Tấn công DDoS, hay từ chối dịch vụ phân tán, là một vấn đề nghiêm trọng ảnh hưởng đến nhiều website. Hậu quả của nó có thể gây thiệt hại lớn về kinh doanh, lợi nhuận và uy tín doanh nghiệp. Hãy cùng Duy Anh Web tìm hiểu ngay nhé!

DDoS là gì?

DDoS (Distributed Denial of Service) là hình thức tấn công mạng nhằm làm quá tải máy chủ web bằng cách sử dụng nhiều thiết bị khác nhau. Điều này khiến dịch vụ bị gián đoạn và không thể đáp ứng yêu cầu người dùng. Hacker có thể sử dụng máy tính của bạn để thực hiện cuộc tấn công mà bạn không hề hay biết.

Tổng quan về tấn công từ chối dịch vụ trên internet

Ba loại tấn công DDoS cơ bản

Măc dù DDoS có những chế độ tấn công ít phức tạp hơn những hình thức tấn công mạng khác, nhưng chúng ta phải cẩn thận vì chúng càng ngày càng trở nên tinh vi và mạnh hơn. Có 3 loại tấn công DDoS cơ bản như sau:

- Volume-based attacks: Loại tấn công sử dụng lưu lượng truy cập cao để làm ngập băng thông mạng

- Protocol attacks: Loại tấn công tập trung vào việc khai thác nguồn tài nguyên máy chủ

- Application attacks: Tấn công nhắm vào các ứng dụng web và được coi là một loại tấn công tinh vi và nghiêm trọng nhất

Vì Sao Tấn Công DDoS Nguy Hiểm?

Gây gián đoạn dịch vụ tức thì

DDoS có thể khiến website hoặc ứng dụng ngừng hoạt động chỉ trong vài phút nếu lưu lượng tấn công vượt quá khả năng xử lý của server. Ví dụ: hệ thống chịu được 5.000 request/giây nhưng bị đẩy lên 80.000–100.000 request/giây.

Thiệt hại tài chính và uy tín

Khi website sập:

- Doanh nghiệp mất doanh thu trực tiếp (đơn hàng, giao dịch).

- Khách hàng mất niềm tin.

- Tốn chi phí xử lý và nâng cấp hạ tầng khẩn cấp.

Theo báo cáo, số lượng tấn công DDoS tại Việt Nam tăng mạnh trong những năm gần đây, cho thấy rủi ro ngày càng phổ biến.

Có thể là bước đệm cho tấn công khác

Trong nhiều trường hợp, DDoS được dùng để đánh lạc hướng, tạo cơ hội cho hacker khai thác lỗ hổng bảo mật hoặc xâm nhập hệ thống.

Tấn Công DDoS Hoạt Động Như Thế Nào?

Tạo mạng lưới botnet

Kẻ tấn công kiểm soát hàng nghìn thiết bị (máy tính, camera, IoT…) đã bị nhiễm mã độc, gọi là botnet.

Gửi yêu cầu ồ ạt đến mục tiêu

Tất cả bot trong mạng lưới đồng loạt gửi lượng lớn request đến cùng một website hoặc server.

Làm cạn kiệt tài nguyên hệ thống

CPU, RAM, băng thông và kết nối TCP bị chiếm dụng hoàn toàn, khiến server không thể xử lý yêu cầu hợp lệ.

Từ chối phục vụ người dùng thật

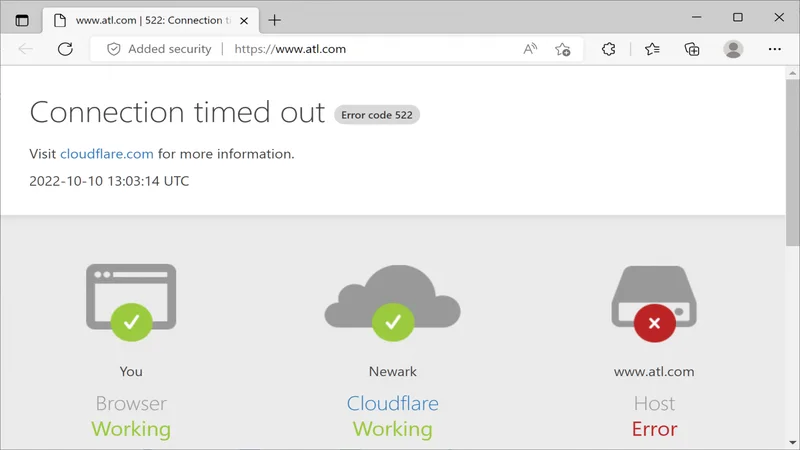

Kết quả cuối cùng là:

- Website chậm

- Lỗi timeout

- Không thể truy cập

DDoS thực chất là “làm nghẽn” hệ thống bằng lưu lượng giả mạo, khiến người dùng thật không thể sử dụng dịch vụ.

Những hình thức tấn công DDoS thường gặp phải

SYN Flood

SYN Flood là hình tấn công lợi dụng những điểm yếu trên chuỗi kết nối TCP, dựa vào những kết nối không được hoàn thành hoàn chỉnh. Khi một người dùng nào đó thực hiện request TCP Syn thì sẽ không nhận được phản hồi từ máy chủ, đồng nghĩa với việc kết nối không hoạt động.

Kẻ tấn công tiêu thụ tất cả tài nguyên có sẵn của server để làm cho các server không có đủ lưu lượng để truy cập hợp pháp. Kẻ tấn công có thể áp đảo các server mục tiêu bằng cách liên tục gửi nhiều tin yêu cầu kết nối SYN, khiến các máy của Client không thể đáp ứng lưu lượng hoặc đáp ứng rất chậm chạp.

UDP Flood

UDP – User Datagram Protocol là một giao thức kết nối mạng không tin cậy. Cuộc tấn công UDP nhắm vào các cổng trên máy chủ từ xa bằng những gói tin UDP số lượng lớn, làm cho các máy chủ này sẽ kiểm tra những ứng dụng nghe trên các cổng này nhưng không tìm thấy ứng dụng nào

HTTP Flood

Là hình thức mà các yêu cầu HTTP GET hoặc POST gần như hợp pháp bị khai thác bởi hackers. Tấn công kiểu HTTP Flood sử dụng hàng loạt botnet và hàng ngàn máy tính, những máy tính này đã bị kiểm soát do sử dụng các phần mềm độc hại. Hình thức này sẽ sử dụng ít băng thông hơn các loại tấn công khác nhưng các máy chủ buộc phải sử dụng tối đa nguồn tài nguyên.

Ping of Death

Phương thức Ping of Death làm thao túng các giao thức IP bằng cách gửi rất nhiều ping độc hại đến một hệ thống, và kiểu tấn công này sẽ thường bắt gặp trên các hệ điều hành Windows NT trở xuống. Tấn công DDoS kiểu Ping of Death này phổ biến ở 2 thập kỷ trước hơn là hiện tại, cho nên thường không mang lại hiệu quả cao ở thời điểm này.

Smurf Attack

Smurf là kiểu tấn công bằng cách lợi dụng địa chỉ IP và các giao thức ICMP nhờ các chương trình độc hại có tên là Smurf. Kẻ tấn công giả vờ lấy địa chỉ IP nguồn là mục tiêu tấn công để ping nhiều ICMP đến các địa chỉ Broadcast trên nhiều mạng, làm cho địa chỉ IP này sẽ nhận một loạt phản hồi gói ICMP cực kỳ lớn, khiến cho mạng bị chậm lại hoặc không thể đáp ứng các dịch vụ khác.

Fraggle Attack

Fraggle Attack là một cuộc tấn công sử dụng nhiều lưu lượng UDP vào mạng phát sóng của Router. Cũng tương tự như cách tấn công Smurf nhưng nó không sử dụng nhiều ICMP.

Slowloris

Slowloris là hình thức tấn công sử dụng ít nguồn tài nguyên để tấn công những website đích, bởi vì Slowloris là một công cụ cụ thể cho phép kẻ tấn công có thể đánh bại được một máy chủ khác mà không tốn nhiều băng thông. Slowloris sẽ giúp thực hiện cuộc tấn công đến phần lớn là các ứng dụng thông qua nhiều yêu cầu HTTP một phần. Chức năng tấn công chính là luôn duy trì mở các kết nối đến máy chủ mục tiêu và luôn giữ cho kết nối đó mở.

NTP Amplification

NTP Amplification là một kiểu tấn công bằng các gói tin mà kẻ tấn công khai thác máy chủ NTP (Network Time Protocol) đang hoạt động và khiến cho hệ thống mạng hoặc máy chủ mục tiêu bị quá tải do một lượng lớn các gói UDP đang được khuếch đại.

HTTP GET

HTTP GET là hình thức tấn công vào những lớp ứng dụng với quy mô nhỏ nhưng nhắm đến nhiều mục tiêu. Mục tiêu của hình thức tấn công HTTP GET chính là nhắm vào những ứng dụng xảy ra nhiều điểm yếu, đặc biệt là nhắm vào lớp thứ 7 trong mô hình OSI thay vì lớp thứ 3, vì đây là lớp có lưu lượng mạng cao nhất. Kiểu tấn công này hay sử dụng các URL tiêu chuẩn thay vì các tệp hỏng hoặc tệp có khối lượng lớn nên việc chống lại là điều tương đối khó

Advanced persistent Dos (APDos):

Advanced Persistent Dos (ApDos) là hình thức tấn công vô cùng phức tạp và nghiêm trọng bởi vì nó sử dụng kết hợp tất cả những hình thức tấn công khác như HTTP Flood hay SYN Flood,…Kẻ tấn công sử dụng hình thức này luôn mong muốn gây ra những thiệt hại nghiêm trọng. Cuộc tấn công này cực kỳ lớn và nguy hiểm vì có thể sẽ kéo dài hàng tuần hoặc hằng tháng, với điều kiện là hacker phải có khả năng thay đổi chiến thuật liên tục tránh các bảo vệ an ninh.

Chúng ta có thể ngăn chặn tấn công từ chối dịch vụ DDoS được không?

Tấn công từ chối dịch vụ DDoS có thể xảy ra bất cứ lúc nào thậm chí là có thể tấn công đến bất cứ trang web lớn mạnh nào, vì vậy việc ngăn chặn tấn công DDoS là một điều hoàn toàn không thể. Tuy nhiên vẫn có một số cách hạn chế những trường hợp có thể trở thành nạn nhân bị lợi dụng để tấn công DDoS hoặc bị tấn công DDoS từ hacker như sau

Đối với người dùng có thể bị xâm nhập tham gia vào cuộc tấn công DDoS

- Cài đặt và cập nhật liên tục phần mềm diệt Virus, nên sử dụng phần mềm diệt virus trả phí để đảm bảo tính bảo mật cao

- Cài đặt tường lửa (Firewall), thiết lập cấu hình tường lửa để hạn chế những truy cập lạ từ bên ngoài và đi từ máy tính bạn ra ngoài.

- Sử dụng bộ lọc thư điện tử để hạn chế nhận những email lạ, email độc hại hoặc các truy cập không mong muốn

Đối với máy chủ có nguy cơ bị tấn công DDoS

Hãy sử dụng dịch vụ hosting uy tín, bởi các nhà cung cấp có thể hỗ trợ kịp thời khi xảy ra tấn công DDoS. Gia tăng traffic đột biến có thể là dấu hiệu tấn công DDoS. Chuẩn bị băng thông dự phòng lớn hơn mức hiện tại. Mở rộng băng thông giúp bạn có thêm thời gian xử lý. Tạo định tuyến hố đen để chuyển traffic quá tải. Điều này hạn chế áp lực lên hệ thống mạng. Giới hạn số lượng truy cập giúp làm chậm quá trình tấn công. Phương pháp này không hiệu quả với các tấn công phức tạp. Sử dụng tường lửa ứng dụng web (WAF) để chặn lớp 7. WAF ngăn truy cập độc hại và bảo vệ hệ thống. Dùng mạng Anycast để chuyển traffic DDoS đến nơi xử lý.

Dấu hiệu máy chủ bị tấn công DDoS

Website Chậm Bất Thường Hoặc Không Thể Truy Cập

Một trong những biểu hiện rõ ràng nhất của tấn công DDoS là website phản hồi chậm hơn bình thường hoặc liên tục báo lỗi.

Ví dụ:

- Trang chủ tải mất 10–20 giây thay vì 2–3 giây

- Người dùng gặp lỗi 502, 503 hoặc 504

- Không thể truy cập dù server vẫn đang hoạt động

Điểm quan trọng là hạ tầng có thể không hề bị lỗi phần cứng, nhưng do lưu lượng request quá lớn nên tài nguyên xử lý bị chiếm dụng hoàn toàn.

Lưu Lượng Truy Cập Tăng Đột Biến

Một dấu hiệu khác là traffic tăng bất thường trong thời gian ngắn. Bạn có thể nhận thấy:

- Lượt truy cập tăng gấp 5–10 lần chỉ trong vài phút

- Traffic đến từ nhiều quốc gia không liên quan đến thị trường mục tiêu

- Phần lớn truy cập không có hành vi tương tác thực tế

Ví dụ: Một website chỉ có trung bình 2.000 lượt truy cập/ngày, bỗng nhiên tăng lên 50.000 lượt trong vòng 30 phút – đây là tín hiệu cần cảnh giác cao.

Các hệ thống CDN hoặc tường lửa như Cloudflare thường sẽ gửi cảnh báo khi phát hiện lưu lượng bất thường.

Request Lặp Lại Theo Cùng Một Mẫu

Tấn công DDoS tầng ứng dụng (Layer 7) thường nhắm vào các endpoint cụ thể như:

- Trang đăng nhập

- Trang tìm kiếm

- API thanh toán

- Trang thêm vào giỏ hàng

Dấu hiệu nhận biết gồm:

- Hàng nghìn request cùng truy cập một URL duy nhất

- Request có cấu trúc giống hệt nhau

- Tần suất gửi request dày đặc trong vài giây

Những truy cập này thường không mang hành vi người dùng thật như cuộn trang, click nhiều khu vực khác nhau hay thực hiện chuỗi hành động logic.

Lỗi Server Xuất Hiện Liên Tục

Khi hệ thống bị quá tải, các lỗi liên quan đến máy chủ sẽ tăng đột biến, chẳng hạn:

- Timeout khi kết nối cơ sở dữ liệu

- Reset kết nối TCP

- Không cấp phát được thêm session

- Lỗi 500 nội bộ server

Nếu tỷ lệ lỗi tăng mạnh trong khi không có thay đổi nào về hệ thống hoặc cập nhật code, khả năng cao là bạn đang bị tấn công.

Tài Nguyên Hệ Thống Bị Chiếm Dụng Tối Đa

DDoS thường nhắm đến việc làm cạn kiệt tài nguyên như:

- CPU đạt 100% liên tục

- RAM bị sử dụng gần như toàn bộ

- Băng thông đạt giới hạn

- Số lượng kết nối đồng thời vượt ngưỡng cho phép

Ví dụ: server chỉ cho phép 10.000 kết nối đồng thời, nhưng trong vài phút tăng lên 50.000 kết nối – khi đó người dùng hợp lệ sẽ không thể truy cập.

Việc theo dõi các chỉ số này theo thời gian thực là cách tốt nhất để phát hiện tấn công trước khi hệ thống sập hoàn toàn.

Cách giải quyết khi bị tấn công DDoS

Tăng Khả Năng Chịu Tải Và Kết Hợp CDN

Một trong những biện pháp nền tảng để phòng chống DDoS là nâng cao khả năng xử lý lưu lượng truy cập của hệ thống. Khi băng thông và tài nguyên máy chủ đủ lớn, hệ thống sẽ có “dư địa” để hấp thụ các đợt traffic bất thường mà không bị sập ngay lập tức.

Tuy nhiên, chỉ tăng băng thông thôi là chưa đủ. Giải pháp tối ưu hơn là sử dụng CDN như Cloudflare hoặc Akamai để phân phối nội dung qua nhiều máy chủ trên toàn cầu.

Lợi ích của CDN trong phòng chống DDoS:

- Phân tán lưu lượng thay vì dồn về một server duy nhất

- Ẩn IP thật của máy chủ gốc

- Lọc bớt traffic độc hại ngay tại edge server

- Giảm tải cho hệ thống backend

Nhờ đó, ngay cả khi xảy ra tấn công, người dùng hợp lệ vẫn có thể truy cập website bình thường.

Triển Khai WAF (Web Application Firewall)

WAF là lớp bảo vệ đặt phía trước ứng dụng web, giúp kiểm tra và lọc các request trước khi chúng đến server. Đây là giải pháp đặc biệt quan trọng đối với các cuộc tấn công DDoS ở tầng ứng dụng (Layer 7).

Khi được cấu hình đúng cách, WAF có thể:

- Phát hiện hành vi truy cập bất thường

- Chặn bot độc hại

- Ngăn chặn request giả mạo

- Bảo vệ các chức năng nhạy cảm như đăng nhập, thanh toán, API

Ví dụ: nếu một IP gửi hàng nghìn yêu cầu truy vấn tìm kiếm trong vài giây, WAF có thể tự động đánh dấu là nghi vấn và chặn ngay trước khi hệ thống bị quá tải.

Áp Dụng Rate Limiting

Rate limiting là cơ chế giới hạn số lượng request mà một người dùng hoặc một địa chỉ IP có thể gửi trong một khoảng thời gian nhất định.

Ví dụ:

- Tối đa 100 request/phút/IP

- Tối đa 5 lần thử đăng nhập/phút

- Giới hạn gọi API theo token

Cách này giúp:

- Ngăn chặn hành vi spam request liên tục

- Giảm áp lực xử lý trên server

- Bảo vệ các endpoint dễ bị khai thác

Trong nhiều trường hợp, rate limiting là tuyến phòng thủ đầu tiên giúp giảm đáng kể tác động của DDoS trước khi cần kích hoạt các biện pháp nâng cao hơn.

Giám Sát Hệ Thống Theo Thời Gian Thực

Không có hệ thống nào an toàn nếu không được theo dõi liên tục. Việc giám sát lưu lượng truy cập, CPU, RAM, số lượng request và phản hồi server theo thời gian thực giúp doanh nghiệp phát hiện sớm dấu hiệu bất thường.

Một số chỉ số cần theo dõi:

- Lưu lượng truy cập tăng đột biến

- Số lượng kết nối đồng thời bất thường

- Tăng mạnh tỷ lệ request lỗi

- CPU hoặc băng thông đạt ngưỡng tối đa

Xây Dựng Kế Hoạch Ứng Phó DDoS

Ngoài giải pháp kỹ thuật, doanh nghiệp nên có quy trình ứng phó rõ ràng khi xảy ra tấn công:

- Phân công trách nhiệm cụ thể cho từng bộ phận

- Chuẩn bị sẵn kịch bản xử lý

- Sao lưu dữ liệu định kỳ

- Kiểm tra và diễn tập an ninh thường xuyên

Một hệ thống được chuẩn bị tốt không chỉ giúp giảm thiểu rủi ro mà còn tăng khả năng phục hồi sau sự cố.

Sử dụng dịch vụ chống DDoS

Đây cũng là một cách hiệu quả mà bạn nên lựa chọn khi bị tấn công DDoS. Hiện nay, có rất nhiều đơn vị cung cấp dịch vụ Anti DDoS, nổi bật trong số đó là Duy Anh Web.

Với 15 năm kinh nghiệm trong việc bảo mật website và chống DDoS, Duy Anh Web cung cấp dịch vụ chất lượng, đảm bảo tính ổn định và an toàn cho website của bạn. Liên hệ ngay Hotline 0925099999 để được tư vấn giải pháp bảo mật toàn diện.

Đăng ký chứng chỉ SSL

Đăng ký chứng chỉ SSL và thiết lập giao thức liên kết HTTPS cho website để tăng cường bảo mật dữ liệu và chống lại các cuộc tấn công từ hacker, virus phát tán

Kết luận

Tóm lại, tấn công DDoS vào server hay website là khó tránh khỏi. Không có biện pháp nào hoàn toàn hiệu quả để xử lý. Tuy nhiên, qua bài viết, bạn đã hiểu rõ về DDoS và cách thức tấn công. Đồng thời, được những phương pháp và xử lý DDoS phù hợp để bảo vệ hệ thống của mình.